潮人地東莞seo博客小編下面跟大家分享關(guān)于seo優(yōu)化方法之:Nginx敏感信息泄露漏洞(CVE-2017-7529)分析等問題,希望seo專員在做seo優(yōu)化的過程中有所幫助,內(nèi)容僅供參考。

今天潮人地東莞seo博客轉(zhuǎn)載來自百度安全指數(shù)的一篇關(guān)于Nginx敏感山南網(wǎng)站seo優(yōu)化排名信息泄漏漏洞的分析報告,為了修復(fù)整數(shù)溢出漏洞(CVE-2017-7529), Nginx官方發(fā)布了nginx-1.12.1 stable和nginx-1.13.3 mainline版本,并且提供了官方patch。

2017年7月11日,Nginx官方發(fā)布最新的安全公告,在Nginx范圍過濾器中發(fā)現(xiàn)了一個安全問題(CVE-2017-7529),通過精心構(gòu)造的惡意請求可能會導(dǎo)致整數(shù)溢出并且不正確處理范圍,從而導(dǎo)致敏感信息泄漏。當(dāng)使用Nginx標(biāo)準(zhǔn)模塊時,如果文件頭從緩存返回響應(yīng),允許攻擊者獲取緩存文件頭。在某些配置中,緩存文件頭可能包含后端服務(wù)器IP地址或其他敏感信息。此外,如果使用第三方模塊有潛在的可能導(dǎo)致拒絕服務(wù)。

seo博客相關(guān)推薦閱讀:seo技術(shù):百度SEO優(yōu)化規(guī)則(關(guān)鍵詞seo排名原理)

二、漏洞描述&網(wǎng)站優(yōu)化與SEO區(qū)別影響

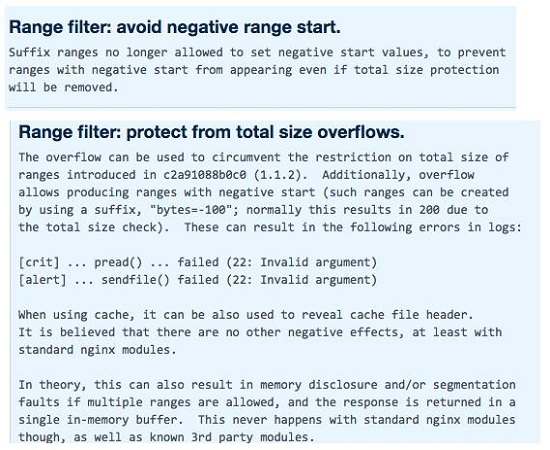

Integer overflow in the range filter

Severity: medium

當(dāng)使用Nginx并且開啟緩存功能時,攻擊者可以構(gòu)造特定header頭字段,能越界讀取到緩存文件的文件頭信息。文件頭信息中可能會包含Nginx代理站點的真實IP,造成敏感信息泄露。

另外,一些第三方模塊可能會因此導(dǎo)致拒絕服務(wù)或者當(dāng)前進(jìn)程的內(nèi)存泄漏,但Nginx官方暫未發(fā)現(xiàn)這樣的第三方模塊。

此漏洞涉及了nginx 0.5.6 – 1.13.2全版本。

此漏洞需要在Nginx用作代理緩存的情況下才能觸發(fā),如基于Nginx的CDN服務(wù)等。

當(dāng)緩存的設(shè)置如下時,也不會泄露后臺的IP信息。

三、漏洞細(xì)節(jié)

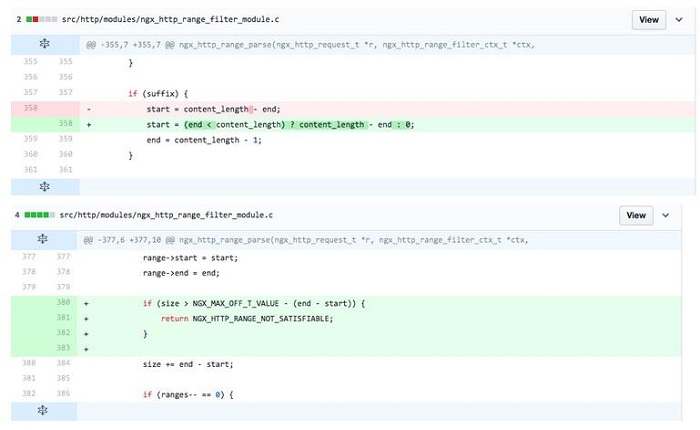

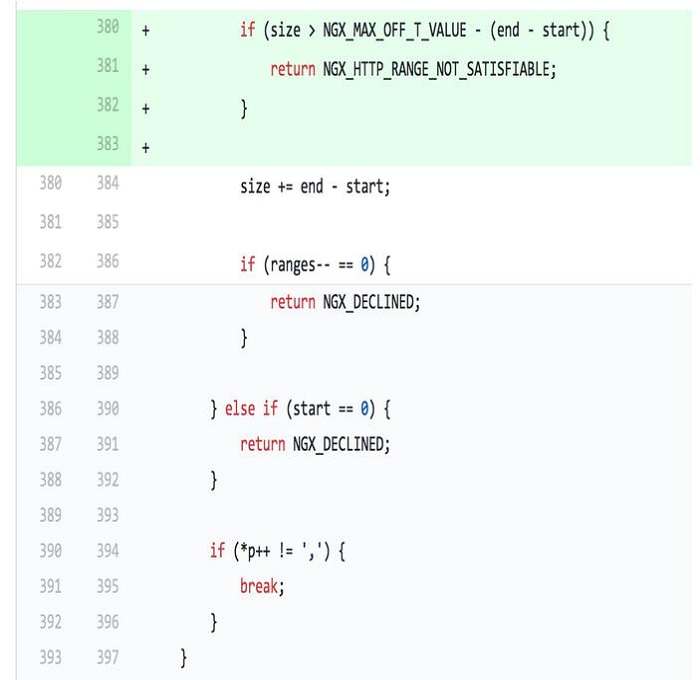

首先從patch定位問題,src/http/modules/ngx_http_range_filter_module.c(range過濾模塊)

官方patch了兩個地方,一個避免range start 為負(fù)值,一個保護(hù)整形size不被溢出。

通過patch的文檔意見函數(shù)邏輯可以看出,如果使用 bytes=-100進(jìn)入if(suffix),end設(shè)置一個大于緩存文件大小的值,會導(dǎo)致start 為負(fù)值。

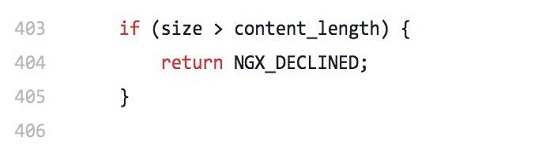

sizeseo網(wǎng)站關(guān)鍵詞優(yōu)化搜行者SEO 一直累加,最后size 有個判斷, size 需要一個特別大的值構(gòu)成size 累加為負(fù)值。

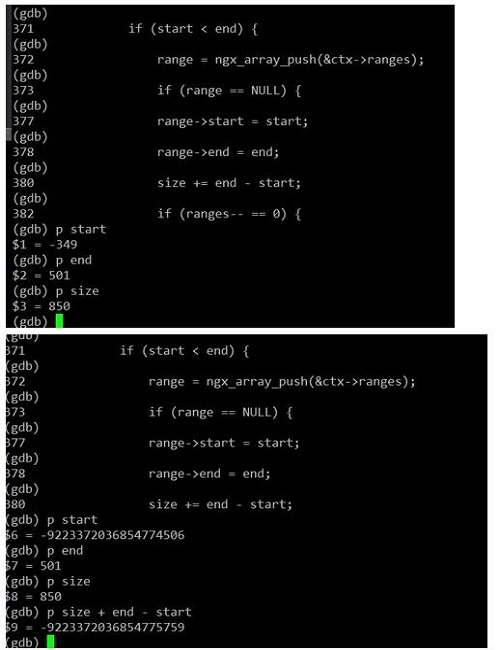

因此,我們可以構(gòu)造 range:bytes=-xx,-xx,-xx,-xx構(gòu)造成size有符號整形溢出為負(fù)值。在GDB里構(gòu)造請求調(diào)試進(jìn)行驗證:

size 累加成一個負(fù)值。

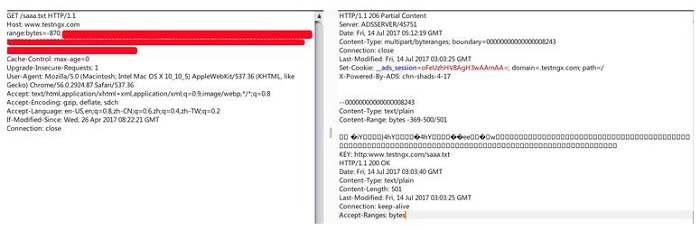

可以獲取緩存文件的key。這里啟用了以下配置,因此獲取不到真實的IP地址。

四、修復(fù)

1、升級Nginx到最新無漏洞版本,當(dāng)前1.13.3,1.12.1版本中已修復(fù)了這個問題;

2、臨時方案:配置 max_ranges 1;

3、使用百度云加速WAF防火墻進(jìn)行防御;

4、添加網(wǎng)站至安全指數(shù),及時了解網(wǎng)站組件突發(fā)/0day漏洞。

以上是潮人地東莞seo博客跟大家分享關(guān)于seo優(yōu)化方法之:Nginx敏感信息泄露漏洞(CVE-2017-7529)分析等問題,希望能對大家有所幫助,若有不足之處,請諒解,我們大家可以一起討論關(guān)于網(wǎng)站seo優(yōu)化排名的技巧,一起學(xué)習(xí),以上內(nèi)容僅供參考。