潮人地東莞seo博客小編下面跟大家分享關于seo優化方法之:WordPress高危REST API內容注入漏洞等問題,希望seo專員在做seo優化的過程中有所幫助,內容僅供參考。

wordpress網站開源程序是現在互聯網比較流行的程序之一,對于wordpress程序的安全性也是很多朋友比較關注的內容。今天潮人地東莞seo博客和朋友們分享的主題就是關于wordpress高危REST API內容注入漏洞的相關內容,內容正文部分轉載自百度安全指數官網。

在 REST API 自動包含在 WordPress4.7 以上的版本, WordPress REST API 提供了一組易于使用的HTTP端點,可以使用戶以簡單的JSON格式訪問網站的數據,包括用戶,帖子,分類等。檢索或更新數據與發送HTTP請求一樣簡單。上周,一個由 REST API 引起的影響 WorePress4.7.0 和 4.7.1 版本的漏洞被披露,該漏洞可以導致WordPress所有文章內容可以未經驗證被查看,修改,刪除,甚至創建新的文章,危害巨大。

seo博客相關推薦閱讀:seo優化技術:杭州seo網站推廣(杭州seo網站推廣查詢)

漏網站后臺seo優化怎么做洞影響

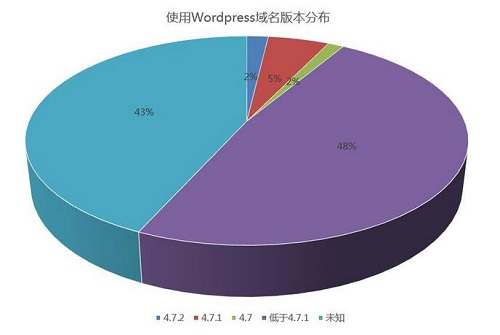

安全指數對全網wordpress站點(中國區100402個站點)進行觀測,給出如下數據:

1、存在WordPress REST API 內容注入0day的域名數量,4.7版本1391個,4.7.1版本5356個。存在漏洞的版本占比6%,詳細如下圖:

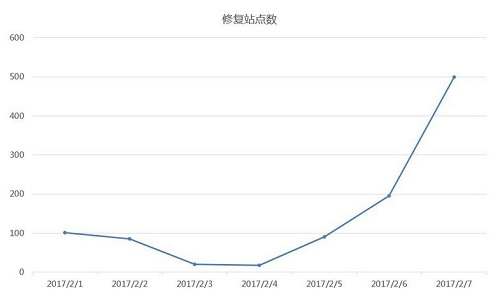

2、漏洞修復速度

我們對漏洞修復速度進行監控,最近一周的數據如下:

修復建議

1、升級到WordPress4.7.2版本;

2、使用百度云加速WAF防火墻進行防御;

3、添加網站至安全指數,及時了解網站組件突發/0day漏洞。

事件時間線

2017年1月26日,wordpress在官方微博上發布4.7.2版本用于修復高危漏洞,建議wordpress用戶進行安全升級,在文中提到了對Sucuri等多位漏洞提交者的感激。

2017年2月1日,Sucuri WAF在官方微博上發布WordPress高危漏洞——REST API內容注入/權限提升漏洞的詳細細節。

2017年2月1日,CloudFlare發布對該漏洞的WAF防御規則。

2017年2月2日,Exploit Database收錄該漏洞,并給出了對應的PoC檢測工具(python版本與ruby版本)。

2017年2月2日,Dustin Warren(個人)在packet storm上給出exploit腳本。

2017年2月2日, Rony Das(個人) 在github 給出exploit腳本。

2017年2月3日,exploit腳本在pastebin站點擴散。

了解更多

https://blog.sucuri.net/2017/02/content-injection-vulnerability-wordpress-rest-api.html

https://www.exploit-db.com/橫縣網站seo優化排名exploits/41223/

https://www.exploit-db.com/exploits/41224/

https://packetstormsecurity.com/files/140893

https://www.seebug.org/vuldb/ssvid-92637

http://paper.seebug.org/20很好的seo網站優化8/

https://www.secpulse.com/archives/55280.html

以上是潮人地東莞seo博客跟大家分享關于seo優化方法之:WordPress高危REST API內容注入漏洞等問題,希望能對大家有所幫助,若有不足之處,請諒解,我們大家可以一起討論關于網站seo優化排名的技巧,一起學習,以上內容僅供參考。